William Charles

0

3084

439

Wskazówki dotyczące bezpieczeństwa dla komputerów PC zachęcają do bycia bardziej rozsądnym przy użyciu hasła, do instalowania oprogramowania antywirusowego i do regularnego tworzenia kopii zapasowych w przypadku ataku ransomware.

Ale z jakiegoś powodu te same lekcje nie są przenoszone na nasze smartfony. Mobilne szkodliwe oprogramowanie jest ogromnym zagrożeniem, obszarem, w którym cyberprzestępcy koncentrują swoje wysiłki. Cyberprzestępcy poprawnie zidentyfikowali smartfony jako bramę do bogactwa i przestawili wektory ataku, dodając nowe, aby celować w ofiary za pośrednictwem swoich telefonów.

Zagrożenia bezpieczeństwa smartfona

Ryzyko związane z mobilnym złośliwym oprogramowaniem i problemami z bezpieczeństwem smartfonów jest jasne. Zastanów się nad informacjami zapisanymi na telefonie iPhone, Androidzie, Windows 10 Mobile, a nawet BlackBerry (lub Ubuntu Phone 5 powodów, aby przejść na Ubuntu Phone 5 powodów, aby przejść na Ubuntu Phone Masz dość Androida i iOS - chcesz nowego mobilne doświadczenie, takie, które nie jest skażone przez Microsoft, lub zawodzący BlackBerry. Potrzebujesz Ubuntu Phone! - zagrożone są wszystkie mobilne systemy operacyjne). Te urządzenia przechowują twoje imię, przechowują twoje kontakty. Dane osobowe oraz dane biznesowe / zawodowe mogą być również przechowywane w telefonie. Jest to podwójna wypłata dla hakerów - i podwójne ryzyko dla ciebie.

Istnieje również dodatkowe ryzyko. Jeśli urządzenie zostanie zgubione, skradzione lub przestanie działać, stracisz wszystko, co na nim było. Jeśli synchronizacja kopii zapasowej w chmurze nie była na miejscu (do której złodziej lub haker mógłby teraz uzyskać dostęp), musiałbyś zacząć od zera.

Zagrożenia dla bezpieczeństwa związane ze smartfonem

Najbardziej oczywistym zagrożeniem dla bezpieczeństwa twojego smartfona jest kradzież fizyczna. Poza tym istnieje kilka zagrożeń online dla smartfona i jego danych.

Przykładem mogą być aplikacje mobilne. Nawet te wytwarzane przez największe nazwiska w oprogramowaniu nie są odporne na luki. Weź udział w problemach z fałszywymi aplikacjami, z mobilnym złośliwym reklamowaniem (dowiedz się o złośliwym reklamowaniu Co to jest złośliwe reklamy i jak możesz temu zapobiegać? Czym jest złośliwe reklamy i jak możesz temu zapobiec? Złośliwe reklamowanie rośnie! niebezpieczne i jak możesz uchronić się przed tym zagrożeniem online.) i innymi zagrożeniami bezpieczeństwa, a masz znaczny (i być może nadmiernie subskrybowany) wektor ataku atakujący Twój telefon.

Jest więcej. Złośliwe oprogramowanie bankowości mobilnej Czy bankowość internetowa jest bezpieczna? Przeważnie, ale oto 5 zagrożeń, o których powinieneś wiedzieć, czy bankowość internetowa jest bezpieczna? Przeważnie, ale oto 5 rodzajów ryzyka, o których powinieneś wiedzieć. Bankowość internetowa ma wiele do powiedzenia. Jest to wygodne, może uprościć twoje życie, możesz nawet uzyskać lepsze stopy oszczędności. Ale czy bankowość internetowa jest tak bezpieczna, jak powinna być? rośnie, na przykład, podobnie jak mobilne oprogramowanie ransomware FBI Ransomware uderza w Androida: Jak tego uniknąć (i usunąć) FBI Ransomware uderza w Androida: Jak tego uniknąć (i usunąć) Dowiedz się, jak chronić swoje urządzenie z Androidem od FBI Ransomware z tymi wskazówkami. . Zagrożenia internetowe atakują smartfona, ponownie z zagrożeniem złośliwym. Powinieneś także zdawać sobie sprawę z zagrożenia związanego z niezabezpieczonymi połączeniami Wi-Fi - są to szczególne ryzyko w centrach handlowych i kawiarniach.

Sześć zagrożeń, z których każde atakuje Twój telefon na różne sposoby. Czy możesz coś złagodzić? Jak pokonać oszustów ze smartfonów? Mamy 10 kroków, które możesz wykonać, aby zapewnić bezpieczeństwo.

1. Nie klikaj łączy w wiadomościach i e-mailach

Prawie każde medium oferuje obecnie klikalne linki. Na przykład SMS wyświetla wiadomości tekstowe w formacie HTML, co oznacza, że łącza można klikać, a nie tylko zwykły tekst.

To samo dotyczy internetowych usług przesyłania wiadomości, od Skype po Facebook Messenger. Wiadomości e-mail zawierają oczywiście klikalne linki.

Te nośniki wiadomości są wykorzystywane jako wektory ataku przez oszustów desperacko pragnących klikać ich łącza. Gdy wpadniesz w pułapkę, zostaniesz przeniesiony do sklonowanej strony internetowej i oszukany do przesłania swoich danych osobowych, aby oszuści mogli z nich później skorzystać. Lub nieświadomie pobierzesz złośliwe oprogramowanie na swój komputer. Trojany, adware, ransomware - wszystkie zostały przesłane za pośrednictwem poczty elektronicznej, SMS-ów i komunikatorów internetowych.

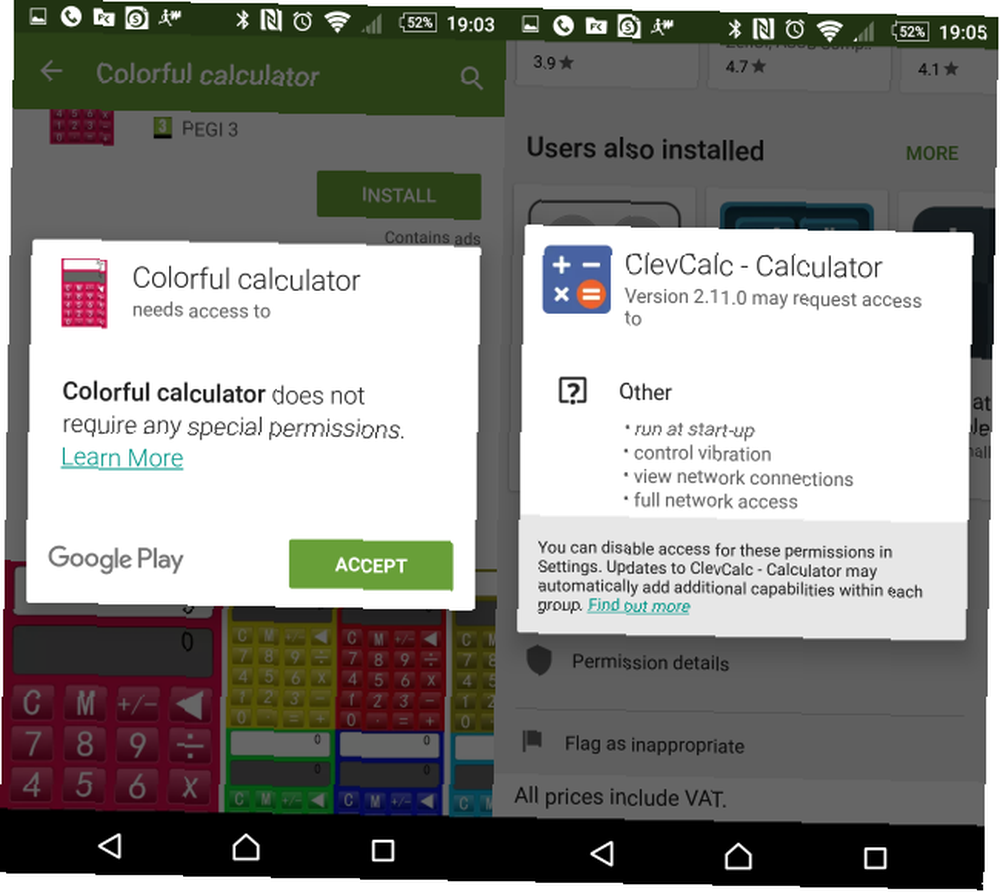

2. Zachowaj ostrożność podczas instalowania aplikacji

Potrzebujesz pilnie zainstalować aplikację? Czekać.

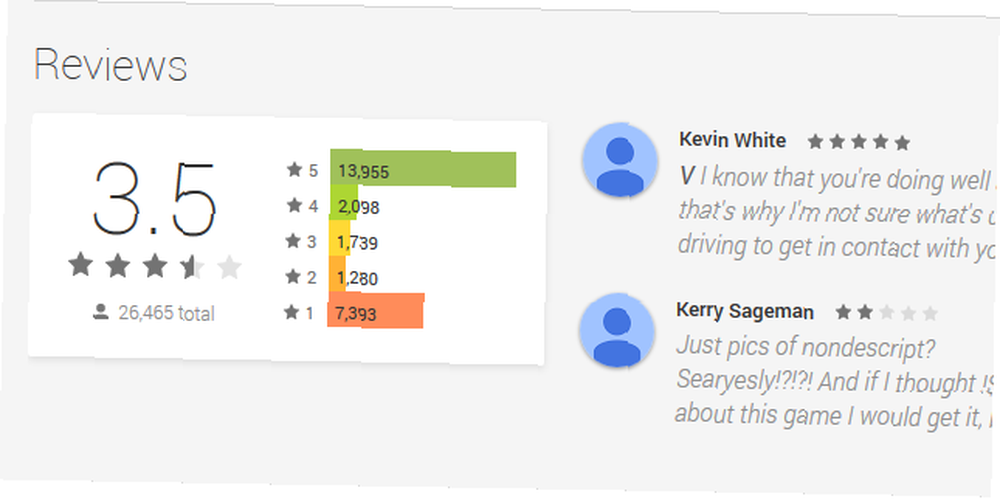

Przed zainstalowaniem jakiegokolwiek oprogramowania na dowolnym urządzeniu mobilnym (lub stacjonarnym) musisz się trochę o nim dowiedzieć. Pełne informacje o aplikacji znajdziesz w sklepie z aplikacjami platformy mobilnej, więc poświęć kilka minut na jej przeczytanie. Dowiedz się więcej na temat działania aplikacji i wymaganych uprawnień.

Powinieneś także sprawdzić recenzje. Czy aplikacja działa zgodnie z opisem? Czy są jakieś słabe recenzje? Czy złe recenzje uruchamiają dzwonki alarmowe, czy wyraźnie stwierdzają, że aplikacja jest niebezpieczna? A kiedy aplikacja była ostatnio aktualizowana? Jeśli nie było to w ciągu ostatnich sześciu miesięcy, powinieneś poszukać alternatywy.

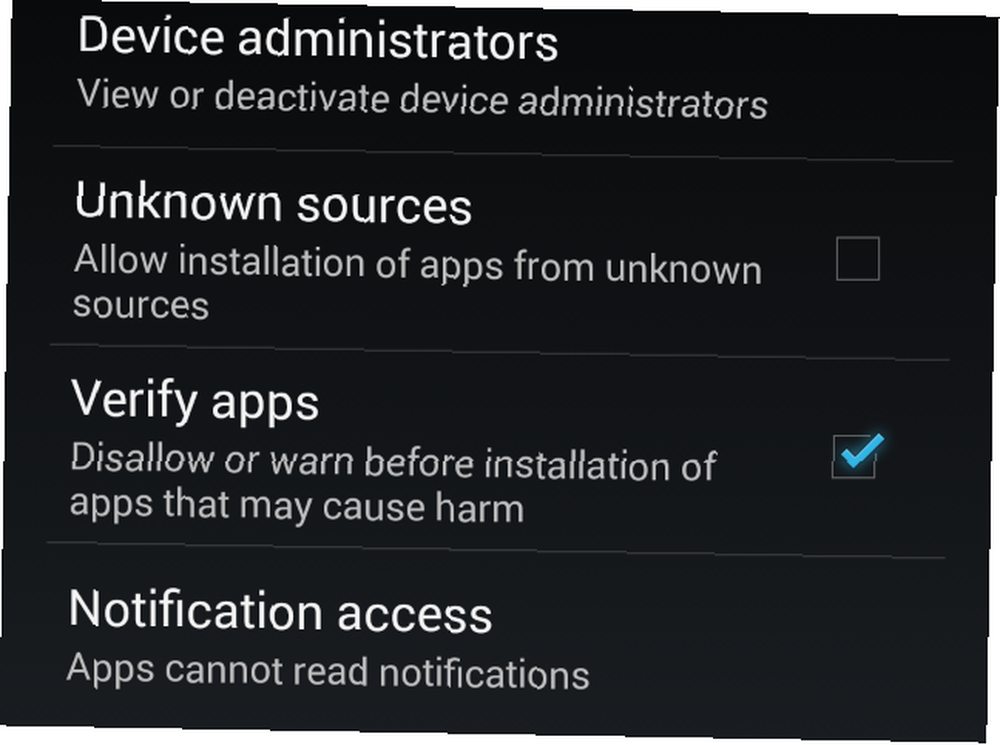

Jeśli chodzi o wybór sklepu z aplikacjami, powinieneś trzymać się zaufanych opcji. W przypadku Androida oznacza to trzymanie się Sklepu Play. Na iOS pobierz aplikacje z App Store i nie rób jailbreaku.

3. Wyloguj się po zakupach online

Lubisz porównywać ceny, gdy robisz zakupy i robisz taniej zakupy online, idąc przez centrum handlowe? Być może wolisz wygodę zakupów na telefonie w biurze? Niezależnie od tego, czy robisz zakupy za pośrednictwem aplikacji, czy strony mobilnej, musisz się wylogować po zakończeniu.

Niewygodny?

Cóż, kradzieży telefonu. Tak samo jak nieznajomy ma dostęp do twojego konta, twoja karta kredytowa jest używana i niewłaściwie używana. Bardzo niewygodne.

Wyloguj.

4. Aktualizuj system operacyjny i aplikacje

Jest to jeden z tych aspektów obliczeń, którego nie można powtórzyć w wystarczającym stopniu, i dotyczy on również telefonów komórkowych. Ilekroć zauważysz, że aktualizacja jest dostępna dla systemu operacyjnego, upewnij się, że jest ona zainstalowana. Jeśli nie od razu, to jak tylko połączysz się z odpowiednią siecią bezprzewodową.

Aktualizacje systemu często zawierają poprawki do luk w zabezpieczeniach, a im szybciej zostaną one zamknięte, tym bezpieczniejszy będzie smartfon.

To samo dotyczy aplikacji. Upewnij się, że masz uprawnienia do sklepu z aplikacjami do automatycznej aktualizacji zainstalowanych aplikacji. Gdy twórcy oprogramowania publikują aktualizacje, często robią to w celu zapewnienia bezpieczeństwa i stabilności, więc warto je zainstalować.

5. Wyłącz usługi łączności i lokalizacji

Chcesz pozostać online 24/7? Nie, ty nie. Każdy, kto cię potrzebuje, który pilnie wyśle wiadomość tekstową lub - o dziwo - skorzysta z telefonu.

Jeśli nie masz dostępu do Internetu, nie przeglądasz Facebooka, nie wysyłasz wiadomości e-mail, to nie robisz tego naprawdę musi być online. Więc jeśli nie korzystasz z dostępu online, wyłącz go! To samo dotyczy Bluetooth. Nie potrzebujesz teraz zestawu słuchawkowego ani klawiatury? Wyłącz Bluetooth, nawet jeśli jest to “niski poziom energii” Specyfikacja Bluetooth 4.0 LE.

To samo dotyczy usług lokalizacyjnych. Jeśli chcesz, aby Twój smartfon był naprawdę bezpieczny, musisz zająć się prywatnością. Wyłącz usługi lokalizacyjne, chyba że są absolutnie potrzebne (na przykład do korzystania z mapy).

6. Zachowaj prywatność danych osobowych

Kiedy jesteś online, nie wiesz, kto czyta to, co wysyłasz. Nawet jeśli twój profil społecznościowy jest prywatny Niektóre rzeczy powinny pozostać prywatne: Czego nie udostępniać na Facebooku Niektóre rzeczy powinny pozostać prywatne: Czego nie udostępniać na Facebooku Ach, Facebook. Dziadek wszystkich sieci społecznościowych, w których wszyscy dzielimy się dziwnymi rzeczami bez namysłu. Pomimo swojej okropnej reputacji w zakresie prywatności Facebook nadal udaje się uśpić ... jeśli znajomemu zostanie naruszone jego konto, wiele twoich danych osobowych wyjdzie na jaw.

Gdy odbierasz wiadomości, musisz mieć 100% pewności, że nadawca jest naprawdę tym, za kogo się podaje. Jeśli nie, pojawią się problemy. Weźmy na przykład oszustwo typu phishing porzuconego podróżnika, które wykorzystuje sklonowany profil sieci społecznościowych, aby oszukać Cię w przelewaniu pieniędzy na “na mieliźnie” członek rodziny lub przyjaciel.

Nie odpowiadaj na wiadomości, których nie możesz zagwarantować, że są autentyczne i nie udostępniaj danych osobowych.

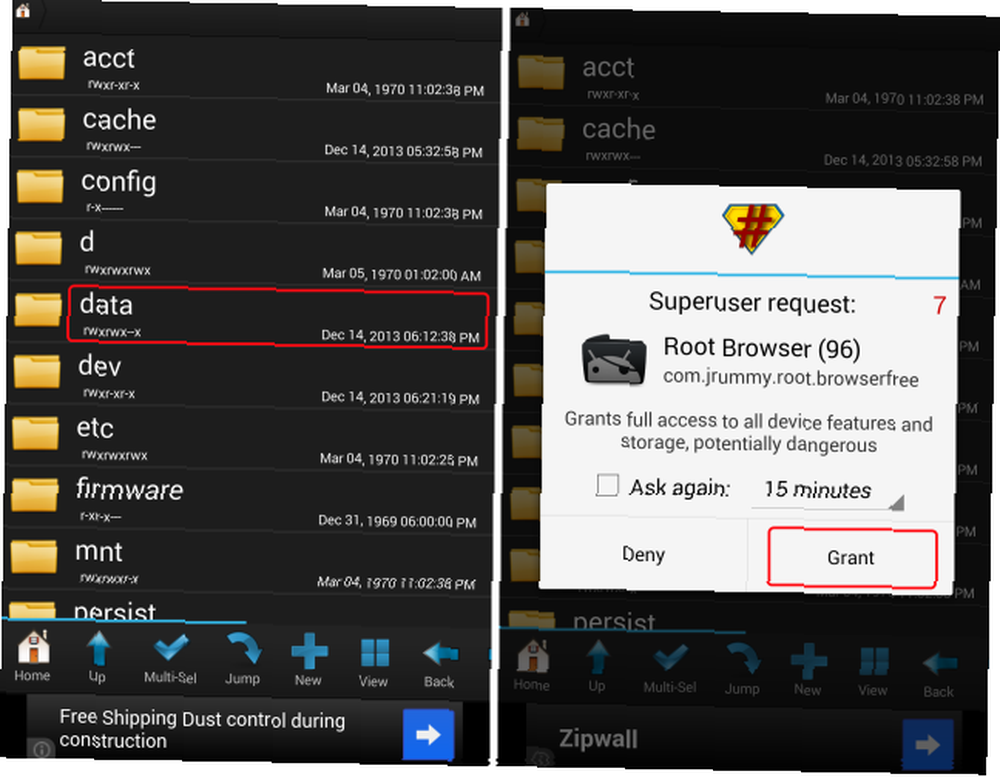

7. Nie używaj Jailbreak / Root Your Device

Chociaż istnieje wiele dobrych powodów, aby uzyskać dostęp do roota na swoim urządzeniu (używając Jailbreak na iOS Jak Jailbreak iOS 7.1.x i zainstalować Cydia z Pangu Jak Jailbreak iOS 7.1.x i zainstalować Cydia Z Pangu W zeszłym tygodniu chiński zespół o nazwie Pangu wydał niezwiązany jailbreak dla iOS 7.1.1 Oto jak jailbreak iPhone'a, iPada lub iPoda Touch z najnowszym ładunkiem. lub narzędzie do rootowania w Androidzie Kompletny przewodnik po rootowaniu telefonu z Androidem lub tabletu Kompletny przewodnik po rootowaniu telefonu z Androidem lub Tablet Więc chcesz zrootować urządzenie z Androidem? Oto wszystko, co musisz wiedzieć.), Prawda jest taka, że daje aplikacjom zewnętrznym możliwość pozostawienia telefonu otwartego na zdalny atak, celowo lub nie..

Ale jeśli jesteś fanem dostosowywania systemu iOS lub instalowania niestandardowych pamięci ROM w systemie Android, jesteś w trudnej sytuacji.

Tak więc, jak bardzo uwielbiamy moc, którą daje ci rootowanie / Jailbreaking, nadszedł czas, aby przemyśleć to. Czy chcesz otworzyć swój telefon na potencjalne problemy i zagrożenia bezpieczeństwa, aby uzyskać ulepszenia funkcjonalne??

Wybór nalezy do ciebie. Po co ułatwiać pracę cyberprzestępcy?

8. Zachowaj system tworzenia kopii zapasowych

Co stanie się z danymi w telefonie, jeśli urządzenie zostanie zgubione, skradzione lub zablokowane przy użyciu oprogramowania ransomware? Jeśli lubisz fotografować na smartfonach, czy masz to, czego potrzeba, aby opanować fotografię na smartfonach? Czy masz to, czego potrzeba, aby opanować fotografię na smartfonach? Powiem ci mały sekret: nosisz przy sobie niezwykle potężne narzędzie do robienia zdjęć i filmów w kieszeni przez cały czas. wtedy twoja ciężka praca może zostać utracona. Twoja kolekcja MP3, ważne załączniki e-mail i inne mogą również zostać utracone.

Aby tego uniknąć, musisz wykonać kopię zapasową zawartości smartfona. Ręczne tworzenie kopii zapasowych danych za pomocą kabla USB jest jedną z opcji dla użytkowników Androida, ale dostępne są aplikacje, które to robią. W systemie iOS pełną kopię zapasową telefonu można wykonać za pośrednictwem iTunes.

Jeśli używasz magazynu w chmurze, upewnij się, że najważniejsze pliki i foldery są zsynchronizowane z kontem, regularnie aktualizowane i łatwo dostępne z innych urządzeń. Sprawdź to, zanim wydarzy się najgorsze.

9. Użyj pakietu Mobile Security Suite

Na komputerze stacjonarnym korzystasz z narzędzi bezpieczeństwa. Dlaczego kieszonkowy komputer w dłoni miałby być inny??

Chociaż prawdopodobnie nie będziesz potrzebować pakietu zabezpieczeń dla systemu iOS (chociaż patrząc na gwałtowny wzrost problemów bezpieczeństwa dla iPhone'a i iPada w ciągu ostatnich lat, możesz chcieć zmodyfikować ten wygląd), bardzo dobrze jest zainstalować go na Androidzie.

Android jest bardziej prawdopodobnym celem niż iOS, dlatego dobrym pomysłem jest zainstalowanie kompetentnego pakietu bezpieczeństwa, który będzie zajmował się wszelkiego rodzaju złośliwym oprogramowaniem. Nie mówimy tu tylko o wirusach. Ransomware, spyware, adware na Androida Masz wyskakujące reklamy na Androida? Jak rozpoznać i usunąć je Mam wyskakujące reklamy na Androida? Jak je zlokalizować i usunąć Mam wyskakujące reklamy na Androida? Zastanawiasz się, dlaczego masz reklamy w telefonie? W tym artykule opisano, jak wykrywać i usuwać niechciane reklamy. a trojany można wykrywać, blokować i usuwać za pomocą narzędzi bezpieczeństwa.

Nasz przewodnik po najlepszych pakietach bezpieczeństwa dla Androida powinien Ci w tym pomóc.

10. Fizycznie chroń swoje urządzenie

Mówimy tak dużo o programie antywirusowym na telefony komórkowe i wylogowywaniu się z aplikacji, ustawianiu kodu PIN itp., Że często przeoczamy, że smartfon jest urządzeniem fizycznym. Jak każdy przedmiot, można go zamknąć lub ukryć.

Jeśli obiekt jest ukryty, nikt go nie szuka. Oszuści i hakerzy szukają nisko wiszących owoców, szybkich okazji. Kiedy ludzie zostawiają swoje telefony na stolikach w barach, musisz nauczyć się trzymać je blisko siebie, używając ukrytej kieszeni lub być może w wewnętrznej kieszeni zapinanej na zamek. Na ulicy polegaj na słuchawce Bluetooth zamiast machać phabletem.

Zachowaj tę filozofię w domu i w pracy. Trzymaj telefon zamknięty, gdy nie jest używany lub wymagany. Masz spotkanie? Trzymaj to poza zasięgiem wzroku. Nadchodzi intensywna sesja pracy? Zablokuj go w swoim losowaniu, abyś nie poszedł na spacer, gdy walisz głową w biurko, próbując zebrać dane z raportu, aby zsumować.

Sprawdź nasz przewodnik po fizycznych zabezpieczeniach smartfonów Nie bądź ofiarą: praktyczne porady dotyczące ochrony smartfona przed kradzieżą Nie bądź ofiarą: praktyczne porady dotyczące ochrony smartfona przed kradzieżą Biorąc pod uwagę koszt nowego smartfona, większość z nas bardzo swobodnie podchodzą do tego, jak je traktujemy Ale pilnowanie smartfona nie jest trudne. Zabezpieczenie przed kradzieżą to… dowiedz się więcej.

To dość lista, ale na szczęście kroki w niej są dość proste. Czy dotyczyły Cię cyberprzestępcy, którzy przyłączali się za pośrednictwem smartfona? Czy mobilne złośliwe oprogramowanie stanowi dla Ciebie problem? Powiedz nam w komentarzach.