Mark Lucas

0

3434

722

Święta znów się zbliżają. A to może oznaczać tylko jedno - tak, czas na kupowanie prezentów w ostatniej chwili!

Ale czai się zło podbrzusze sieci, czekające na skorzystanie z hojnych wydatków konsumentów. Przestępcy chcą twojej karty kredytowej Czym są inteligentne karty kredytowe i jak działają? Co to są inteligentne karty kredytowe i jak działają? Czy masz już dość żonglowania kilkoma kartami kredytowymi i debetowymi w swoim portfelu? Wiem że jestem. szczegóły, twoja gotówka, twoja tożsamość, twoje nienarodzone dziecko, twoja dusza. I dołożą wszelkich starań, w tym “smukłe” ty. Smishing najwyraźniej wysyła SMS-ową wersję phishingu, zmuszając cię do kliknięcia fałszywego linku; nawet twoje telefony są atakowane.

Oto 10 sposobów, aby się zabezpieczyć i upewnić się, że jesteś najlepszym psem podczas zamawiania online w tym sezonie świątecznym.

Skorzystaj ze znanej i zaufanej witryny

Pierwszą zasadą zamawiania online jest ograniczenie się do zaufanych stron internetowych. Może to być Amazon Secrets of the Amazon: 7 Przydatne porady i wskazówki Amazon Secrets of the Amazon: 7 Przydatne porady i wskazówki Amazon Amazon jest bez wątpienia jednym z najlepszych i najpopularniejszych miejsc do robienia zakupów online. Udało się to dzięki niesamowitym funkcjom, takim jak Amazon Prime, Super Saver Shipping, rozszerzenie przeglądarki Wish List,…, eBay 10 eBay Oszustwa, aby być świadomym 10 eBay Oszustwa, aby być świadomym oszukiwania, do bani, szczególnie w serwisie eBay. Oto najczęstsze oszustwa w serwisie eBay, o których musisz wiedzieć i jak ich uniknąć. , Etsy Etsy - alternatywa dla eBayu dla produktów ręcznie robionych Etsy - alternatywa dla eBayu dla produktów wytwarzanych ręcznie zautomatyzowane roboty. Brzmi to złowieszczo, ale czy naprawdę powinniśmy się tego obawiać? , Walmart, w zasadzie wielkie nazwiska online. Tych z poważną reputacją do ochrony, którzy robią wszystko, aby zapewnić swoim klientom bezproblemowe zakupy online.

Zdaję sobie sprawę, że jest to ogromna szkoda dla mniejszych sprzedawców próbujących zarabiać na życie, dlatego jeśli zdecydujesz się na zamówienie od backofatruck.com, ty potrzeba użyć następujących zabezpieczeń.

Użyj HTTPS

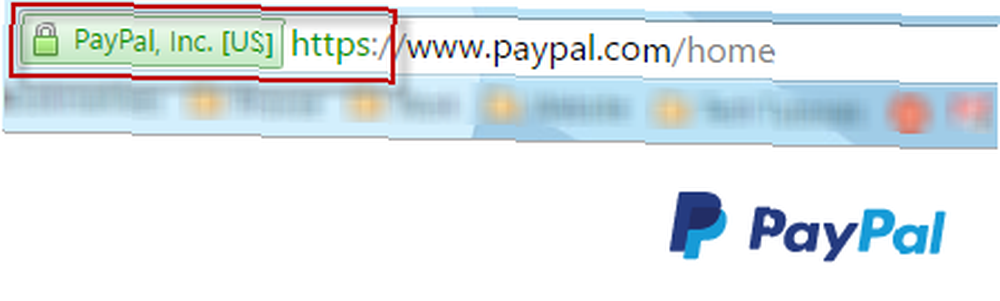

Nie tak dawno temu podkreśliłem zalety korzystania z HTTPS. 10 świetnych narzędzi bezpieczeństwa, których powinieneś używać 10 wspaniałych narzędzi bezpieczeństwa, których powinieneś używać Nigdy nie możesz być zbyt ostrożny na dzikim zachodzie, że lubimy nazywać Internet, więc korzystanie z bezpłatnych i tanich narzędzi bezpieczeństwa jest dobrym pomysłem. Zalecane są następujące. Jest to bezpieczny protokół internetowy, którym jest zamiast http://www.paypal.com https: //www.paypal.com.

Co to znaczy? Oznacza to, że HTTPS Co to jest HTTPS i jak domyślnie włączać bezpieczne połączenia Co to jest HTTPS i jak domyślnie włączać bezpieczne połączenia Obawy dotyczące bezpieczeństwa rozprzestrzeniają się daleko i szeroko i są na pierwszym miejscu. Terminy takie jak antywirus lub zapora ogniowa nie są już dziwnym słownictwem i są nie tylko rozumiane, ale także używane przez… szyfrują twoje wizyty na stronach internetowych (takich, które obsługują protokół HTTPS). Co ważniejsze, szyfruje szczegóły płatności od końca do końca sprzedawcy, zapewniając, że szczegóły nie zostaną przechwycone w drodze. Jest to niezwykle ważne w przypadku przekazywania numeru karty kredytowej nieznanemu handlowcowi internetowemu. Chcesz mieć pewność, że nie ma możliwości kradzieży tych danych.

Poszukaj kłódki obok adresu internetowego. Oznacza to, że strona jest bezpieczna i szyfrowana. Brak kłódki? Potem poważnie przemyślałbym zakup tam. Lub skorzystaj z PayPal. Mają ochronę kupującego w przypadku trudności. Więcej na ten temat w dalszej części artykułu.

Nie idź do Starbucks i rób wszystkie zamówienia

Poprzednia sekcja ładnie łączy się z tym. Niezabezpieczone hotspoty Jak walczyć z zagrożeniami bezpieczeństwa Wi-Fi podczas łączenia się z siecią publiczną Jak walczyć z zagrożeniami bezpieczeństwa Wi-Fi podczas łączenia się z siecią publiczną Jak wiele osób obecnie wie, łączenie się z publiczną, niezabezpieczoną siecią bezprzewodową może być bardzo niebezpieczne. Wiadomo, że zrobienie tego może zapewnić dostęp do wszelkiego rodzaju kradzieży danych, w szczególności haseł i prywatnych… są dużym nie-nie, jeśli nie używasz HTTPS. Jeśli pójdziesz do Starbucks na swój wysoki pół-chudy pół-dodatkowy procent gorącego split quad shot (dwa strzały bezkofeinowe, dwa strzały zwykłe) latte z batem (to zresztą prawdziwe zamówienie), możesz mieć pokusę, aby się wyrwać stary smartfon i skorzystaj z bezpłatnego Wi-Fi. To byłoby naprawdę zły pomysł jeśli używasz tylko HTTP.

Jeśli przeglądasz wyniki sportowe, popijając latte, OK. Ale jeśli wprowadzasz dane logowania do konta e-mail, dane logowania do konta klienta, PIN bankowości internetowej, numery kart kredytowych z tajnym numerem CVV na odwrocie Co zrobić, jeśli jesteś ofiarą oszustwa z użyciem karty kredytowej w Internecie Co zrobić, jeśli jesteś Ofiara oszustw związanych z kartami kredytowymi online, cokolwiek oficjalnego i wrażliwego - nie używaj Starbucks (lub każdy niezabezpieczony punkt dostępu). Skorzystaj z sieci dostarczonej przez firmę telefoniczną lub poczekaj, aż wrócisz do domu i skorzystaj z własnego Internetu. Jeśli zdecydujesz się na korzystanie z niezabezpieczonego hotspotu, wybierz HTTPS i wirtualną sieć prywatną Najlepsze usługi VPN Najlepsze usługi VPN Zebraliśmy listę najlepszych dostawców usług wirtualnej sieci prywatnej (VPN), pogrupowanych według premium , bezpłatny i przyjazny dla torrentów. są niezbędne.

Użyj trudnego hasła

Wiem wiem. Ciągle walczę o używanie trudnych haseł Przewodnik dla paranoicznych konspiracji - prywatność i bezpieczeństwo Przewodnik dla paranoicznych konspiracji - prywatność i bezpieczeństwo Czy możesz pozostać anonimowy w Internecie? Wierzymy, że przy niezbyt dużej ilości i użyciu łatwych w użyciu internetowych narzędzi do szyfrowania, bezpieczeństwa i prywatności. Pozwól nam pokazać, jak to zrobić. , ale trzeba to powtarzać. Kupując ten sezon wakacyjny, będziesz tworzył wiele kont klientów, aby składać zamówienia. Te konta potrzebują hasła do ochrony wszystkich poufnych informacji, które tam będziesz umieszczać. Informacje, które może wykorzystać złodziej tożsamości.

Twój adres. Twój numer telefonu komórkowego. Twój numer karty kredytowej, numer CVV karty (trzy cyfry z tyłu karty, która ją uwierzytelnia), data ważności karty, adres rozliczeniowy karty… widzisz, do czego jadę? Te rzeczy muszą być chronione za wszelką cenę, w przeciwnym razie ktoś podszywający się pod ciebie zadzwoni do twojej karty kredytowej i twojego banku, aby zmienić adres, hasło, numer PIN…

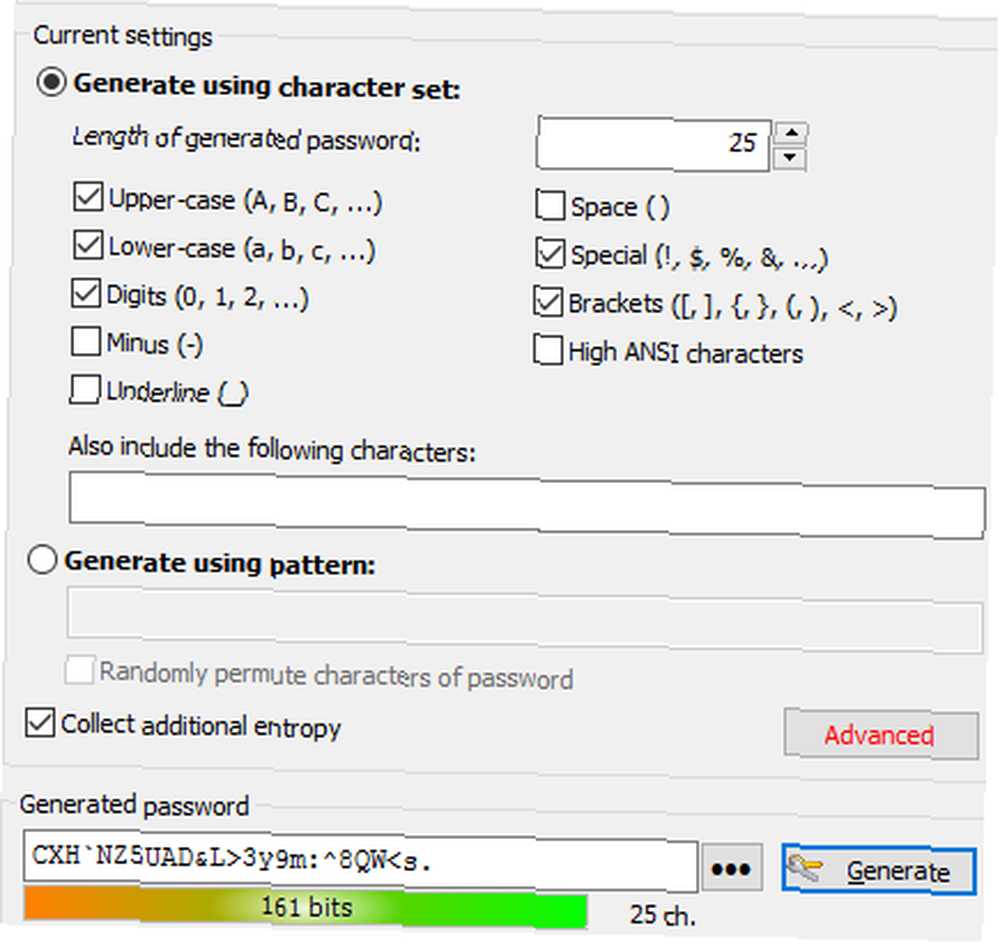

Wcześniej pokazaliśmy Ci, jak generować silne hasła pasujące do Twojej osobowości, jak generować silne hasła, które pasują do Twojej osobowości. Bez silnego hasła możesz szybko znaleźć się na końcu cyberprzestępczości. Jednym ze sposobów na stworzenie pamiętnego hasła może być dopasowanie go do swojej osobowości. wiele sposobów 5 najlepszych generatorów haseł online dla silnych losowych haseł 5 najlepszych generatorów haseł online dla silnych losowych haseł Szukasz sposobu na szybkie utworzenie niezniszczalnego hasła? Wypróbuj jeden z tych internetowych generatorów haseł. wygenerować 7 sposobów tworzenia haseł, które są jednocześnie bezpieczne i zapamiętywalne 7 sposobów tworzenia haseł, które są zarówno bezpieczne, jak i zapamiętywalne Posiadanie innego hasła do każdej usługi jest koniecznością w dzisiejszym świecie online, ale istnieje straszna słabość do losowo generowanych haseł : nie można ich wszystkich zapamiętać. Ale jak możesz zapamiętać… silne hasła. Osobiście używam KeePass 10 świetnych narzędzi bezpieczeństwa, których powinieneś używać 10 świetnych narzędzi bezpieczeństwa, których powinieneś używać Nigdy nie możesz być zbyt ostrożny na dzikim zachodzie, że lubimy dzwonić do Internetu, więc korzystanie z bezpłatnych i tanich narzędzi bezpieczeństwa jest dobry pomysł. Zalecane są następujące. do przechowywania wszystkich moich haseł, w tym generatora haseł. Wystarczy określić długość hasła, które znaki w nim chcesz, i kliknij Generować przycisk. Otrzymasz hasło, a także wskaźnik jego siły, wyświetlany w “bitów”.

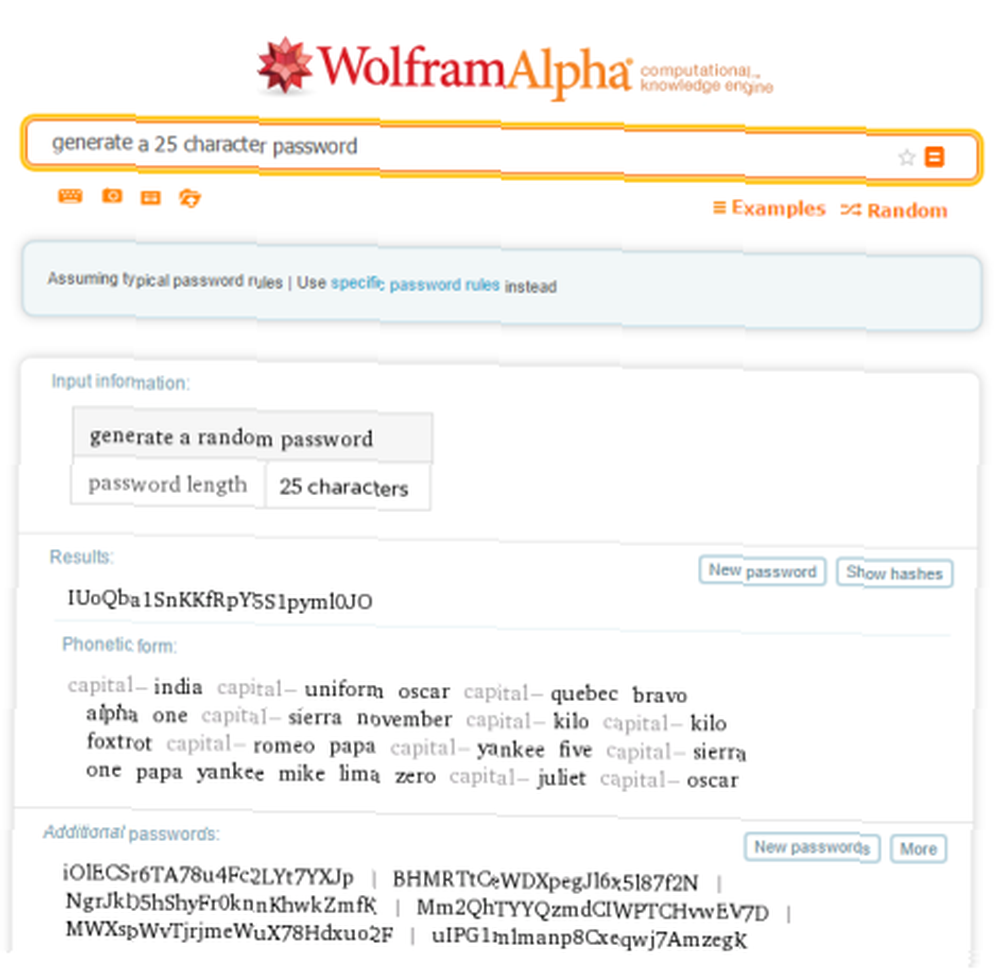

Wolfram Alpha generuje również hasła w locie. Po prostu powiedz, co chcesz. Więc “wygeneruj 25-znakowe hasło” (na przykład). Otrzymasz hasło, a nawet dodatkowe 6, na wypadek, gdyby nie podobało Ci się pierwsze.

Użyj uwierzytelnienia 2-czynnikowego

Dla tych, którzy nadal się opierają, włączanie uwierzytelniania 2-czynnikowego Zablokuj te usługi teraz z uwierzytelnianiem dwuskładnikowym Zablokuj te usługi teraz z uwierzytelnieniem dwuskładnikowym Uwierzytelnianie dwuskładnikowe to sprytny sposób ochrony kont internetowych. Rzućmy okiem na kilka usług, które możesz zablokować z większym bezpieczeństwem. (zwane dalej 2FA), moje pytanie brzmiałoby “w imię Boga, dlaczego?”. Tak, to kłopot w dupie, że trzeba się dwa razy zalogować, ale utrudnia intruzom włamanie się na konto online, jeśli włączona jest funkcja 2FA,.

Jednak nie wszystkie strony go obsługują. Ta niezwykle pomocna witryna informuje, czy preferowane witryny korzystają z 2FA, czy nie.

Dla tych z was, którzy nie wiedzą, czym jest 2FA? Rozważ tę analogię. Włamywacz próbuje włamać się do domu i po wielu wysiłkach związanych z wybraniem zamka (hasła do konta) mu się to udaje. Ale jego triumf jest krótkotrwały, gdy otwiera drzwi i widzi przed sobą klawiaturę na ścianie. Klawiatura wymaga kodu, aby osoba mogła przejść, w przeciwnym razie zapomnij go huk. Klawiatura wymagająca kodu to 2FA.

Po wprowadzeniu hasła tymczasowy kod 2FA (zazwyczaj jest dostępny tylko przez około 30 sekund) jest wysyłany za pośrednictwem wiadomości SMS w telefonie lub aplikacji uwierzytelniającej na smartfonie. Najczęściej stosowanym jest Google, o nazwie Authenticator, a także inny o nazwie Authy. Wpisz 6 cyfr, które ci daje, i jesteś w.

Wiele banków i dużych sieci sklepów ma 2FA dla swoich kont klientów online. Robiąc zakupy w te święta, PROSZĘ włączyć 2FA. W przeciwnym razie istnieje ryzyko włamania się na Twoje konto i podania danych karty kredytowej “w dziczy” Target potwierdza do 40 milionów klientów w USA Karty kredytowe potencjalnie włamany Target potwierdza do 40 milionów klientów w USA Karty kredytowe Potencjalnie włamano Target właśnie potwierdził, że włamanie mogło narazić dane karty kredytowej nawet 40 milionów klientów, którzy dokonali zakupów w USA sklepy między 27 listopada a 15 grudnia 2013 r. .

Mądrze wybierz informacje o płatności

Kiedy przychodzi czas, aby przejść do kasy, aby zapłacić, musisz poważnie przemyśleć, w jaki sposób chcesz zapłacić. Jeśli jest to znany sprzedawca - Amazon, Barnes & Noble, Walmart itp. - możesz dość bezpiecznie podać im dane swojej karty. Ale mniejsze strony… Polecam skorzystanie z Paypal.

Kilka miesięcy temu miałem OGROMNY spór z firmą w Chinach, która wysłała mojej żonie niespełniający normy produkt. Odmówili zwrotu pieniędzy, ale następnie zgłosiłem spór o płatność w systemie PayPal za pośrednictwem ich programu ochrony kupujących. Zapłaciłem przez PayPal, więc zostałem automatycznie objęty ubezpieczeniem. PayPal rzetelnie przyjął moją stronę historii, opowiedział się po stronie firmy i szybko doszedł do wniosku, że miałem rację. Natychmiast zainicjowali zwrot pieniędzy i odzyskałem pieniądze w ciągu 2 dni roboczych.

Morał tej historii jest taki - jeśli zobaczysz logo PayPal na stronie kasy, użyj go! Wiem, że niektórzy ludzie nienawidzą PayPal z pasją, ale nigdy mnie osobiście nie zawiódł. Do tego czasu będę go nadal polecać.

Firmy wydające karty kredytowe oczywiście badają oczywiste przypadki oszustw i w razie potrzeby zainicjują obciążenia zwrotne. Ale przeszedłem przez proces PayPal i proces karty kredytowej w przeszłości. Dla mnie PayPal wydawał się znacznie szybszy i wydajniejszy.

Nie bądź tak zapominający o swoich informacjach

Któregoś dnia kupiłem świąteczny przedmiot przez Internet i zadał mi następujące pytanie:

“Ile masz lat? Poinformowanie nas o wieku pomaga nam spersonalizować korzystanie z Internetu”.

Jestem pewien, że widziałeś już ten kasztan. Chcą wiedzieć wszystko o tobie, w tym wiek, zawód, rasę i jaki kolor majtek masz dzisiaj. Kiedy idę do mojego lokalnego sklepu komputerowego, operator kasy prosi mnie o mój kod pocztowy. Kiedy odmawiam jej jej, rzuca tizz. Daję jej więc kod pocztowy z odległości setek mil, a ona zastanawia się, dlaczego przyjechałem z Hamburga po pamięć USB.

Firmy oczywiście robią to, aby tworzyć profile swoich klientów. Profile, które mogą następnie sprzedać firmom marketingowym, które sprzedadzą je innym… nagle ten zawstydzający zakup, o którym myślałeś, że jest prywatny, wraca, by cię ugryźć w tyłek, gdy zaczynasz otrzymywać “ukierunkowane reklamy”

Złota zasada tutaj polega na dawaniu firmom minimalna ilość niezbędnych informacji. Jeśli poprosą o numer telefonu, podaj mu swój numer telefonu komórkowego. Jeśli poprosą o ten kolor bielizny, powiedz im, że nie nosisz dzisiaj.

Ostrożnie z urządzeniem mobilnym!

Według niezliczonych badań urządzenia mobilne przejmują świat. Ludzie unikają tradycyjnego komputera stacjonarnego i zamiast tego kierują się w stronę urządzeń mobilnych, w tym telefonów i tabletów.

Wszyscy widzą ten trend, w tym przestępcy. Oznacza to, że szybko modyfikują swoje oszustwa, aby dostosować je do krajobrazu urządzeń mobilnych. Wspomniałem na początku artykułu o smishingu. Są też inne sprawy, o które musisz się martwić, oprócz podejrzanie wyglądającej wiadomości tekstowej. Ten telefon wie o tobie wszystko, co czyni go środowiskiem bogatym w cele.

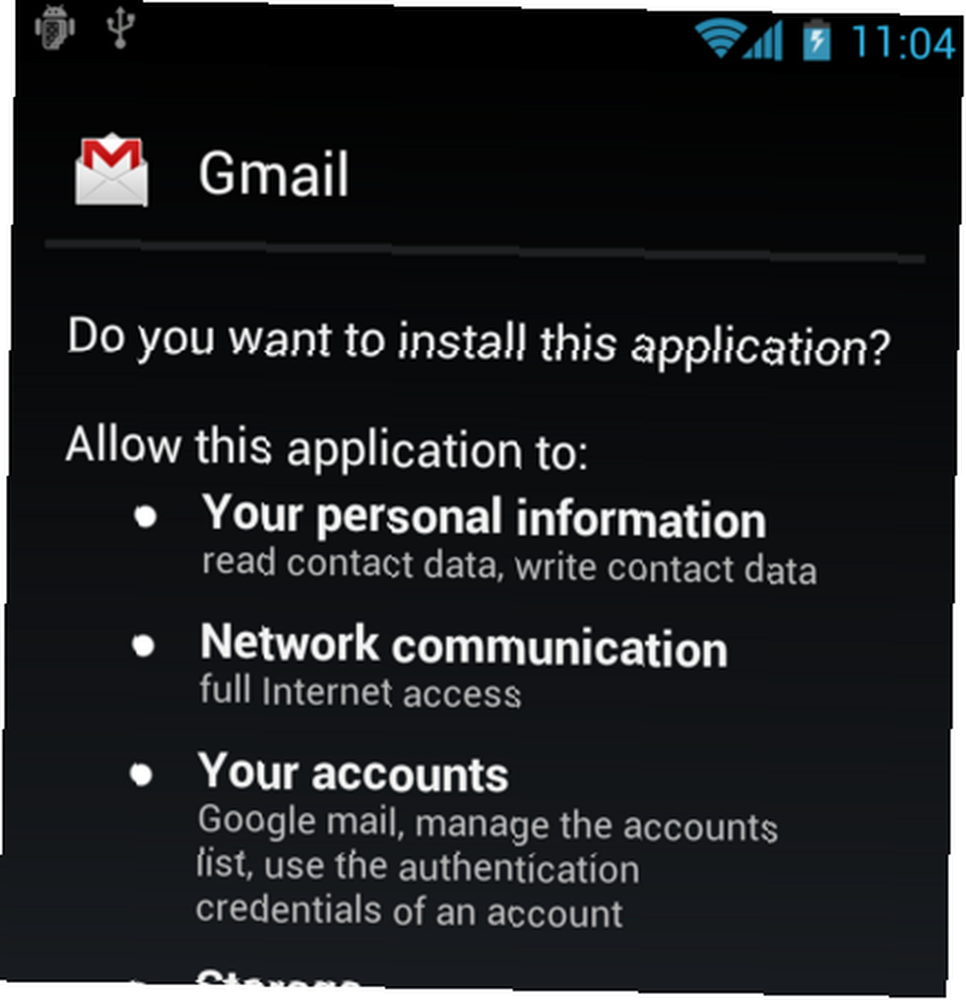

Wzrasta liczba złośliwych aplikacji, które podczas instalacji wymagają więcej uprawnień niż jest to konieczne. Czy naprawdę patrzysz i zastanawiasz się, kiedy aplikacja mówi ci, jakie informacje bierze?

Oczywiście Google różni się znacznie od przeciętnego złodzieja podziemia tworzącego własną aplikację na złośliwe oprogramowanie. Właśnie użyłem przykładu Gmaila, ponieważ był to pierwszy, który przyszedł mi do głowy. Ale jak widać, każda aplikacja określa dokładnie to, na co będą patrzeć - i zdecydowana większość ludzi klika “Zaakceptować” przycisk, nawet o tym nie myśląc.

Kolejnym przykładem są kody QR Co to są kody QR? Digitalizuj swój świat i ponownie. Co to są kody QR? Digitalizuj swój świat i ponownie. Lubię kody QR. Mam jedną z moich wizytówek. Są łatwe do wykonania i można w nich zmieścić wiele informacji. Ale na tym polega problem. Niesmaczne osoby wstawiają linki do złośliwego oprogramowania do kodów QR, a kiedy ludzie skanują je za pomocą telefonów, nagle mają złośliwe oprogramowanie. Zachowaj więc ostrożność, jakie kody QR skanujesz podczas zakupów.

Uruchom regularne skanowanie antywirusowe i antywirusowe

Wirusy od oszustów mogą przybierać różne formy. Phishing e-mailem Czym dokładnie jest phishing i jakich technik używają oszuści? Czym dokładnie jest phishing i jakich technik używają oszuści? Sam nigdy nie byłem fanem rybołówstwa. Wynika to głównie z wczesnej wyprawy, kiedy mój kuzyn zdołał złapać dwie ryby, podczas gdy ja złapałem zip. Podobnie jak w prawdziwym rybołówstwie, oszustwa typu „phishing” nie są… bardzo popularne, zmuszając klienta do kliknięcia zainfekowanego łącza, aby ich komputer mógł stać się botnetem i dołączyć do Borg Collective.

Regularnie (powiedzmy co kilka dni), uruchamiaj skanowanie antywirusowe i anty-malware. Ostatnio przejrzałem kilka dobrych narzędzi bezpieczeństwa i ludzie zaczęli pisać do mnie e-maile, karcąc mnie za to, że nie uwzględniłem Aviry. Od tamtej pory wypróbowałem to i muszę przyznać, że pomyślałem o zrzuceniu AVG. AVG Free sprzedaje dane użytkownika, Moot sprzedaje 4Chan… [Przegląd wiadomości technicznych] AVG Free sprzedaje dane użytkownika, Moot sprzedaje 4Chan… [Wiadomości techniczne Podsumowanie] Darmowa wersja AVG jest finansowana ze sprzedaży danych użytkownika, 4chan zostaje sprzedany założycielowi 2chan, okaleczający błąd Chrome zamienia się w grę, Apple aktualizuje WatchOS i ogląda każdy program. . Plus Avira jest Niemcem, więc muszę wspierać mieszkańców.

Uruchom także MalwareBytes AND Spybot Search & Destroy. Każdy z nich przeoczy co najmniej jedną rzecz, którą drugi udaje się znaleźć. Nie pytaj mnie, dlaczego tak się dzieje.

Zachowaj szczególną ostrożność, zbierając osobiście od prywatnych sprzedawców

Wreszcie, zachowaj szczególną ostrożność, gdy osobiście odbierzesz coś od sprzedawcy. Może ci się wydawać, że mądrze oszczędzasz opłaty za wysyłkę z tego plakatu Craigslist. Ale co jeśli “sprzedawca” zdarza się, że jest niekontrolowanym psychopatą ze swojego meds?

Po prostu ćwicz zdrowy rozsądek. Nie wsiadaj do pojazdu nieznajomego. Nie spotykaj się w ich domu lub w ciemnych uliczkach. Zamiast tego spotkaj się w bardzo publicznym miejscu, takim jak centrum handlowe. Lub Burger King. Zawsze mów przyjacielowi, dokąd idziesz. Poproś ich, aby sprawdzili później, czy wszystko wróciło do normy.

Parafrazując Donalda Trumpa, niektórzy sprzedawcy to przestępcy, ale jestem pewien, że reszta to dobrzy ludzie. Ale nigdy nie wiadomo, czy będziesz miał pecha, by wyciągnąć krótką słomkę i zdobyć loonie.

Co robisz, aby zachować bezpieczeństwo w Internecie podczas zakupów?

Wiem, co się teraz stanie. Wszyscy maszerujecie do sekcji komentarzy i oskarżacie mnie o paranoję. Ale tak na poważnie, co jest lepsze? Wstrzymujesz się od wystawienia karty kredytowej w Boże Narodzenie czy jesz ciasto? Wiem, który wolałbym.

Kredyty obrazkowe: Internetowa kradzież autorstwa Davida Evisona za pośrednictwem Shutterstock